検出されたExposureの確認

本チュートリアルで扱う機能は、CSPM, Attack Surface, Exposure機能を有効化された組織でのみご利用いただけます。

Exposureとは?

Shisho Cloud では、インターネットからアクセス可能なポート、またはポート上で実行されているサービスをExposureと呼びます。Exposureには、Web アプリケーションや VPN など、ユーザーが意図的にインターネットからアクセスできるようにしたものと、設定ミスなどにより意図せずに開かれたものがあります。

Exposureは、Attack Surfaceと情報の取得方法が異なります。設定値の解析などによってAttack Surfaceが検出されると、Shisho Cloud ��は該当リソースに対しアクティブスキャンを実行します。アクティブスキャンでは、該当リソース/ポートへ直接接続を試みることで公開ポートで実行されているサービスを特定しようとします。

Exposure情報は次の手順で取得されます。

- 外部からアクセス可能と検出されたクラウドリソースに対する自動/手動でトリガーされるポートスキャン

- 外部からアクセス可能と検出されたポートに対する自動サービス検出スキャン

ポートスキャンとそれ以降続くスキャンは、Attack Surfaceとして検出された、パブリックにアクセス可能なIPアドレスを持つリソースに対してのみ実行できます。そのため、Exposure検出機能は、Attack Surface機能とクラウドセキュリティ評価機能、およびそれらが提供する情報に依存します。

クラウドセキュリティ評価は、ポリシー・設定値ベースの網羅的なセキュリティ態勢の調査を実現しますが、Exposure情報は、その情報を基に、アクティブスキャン結果ならではの追加のエビデンスを提供することにより、より包括的なリソースのセキュリティ評価を実現します。

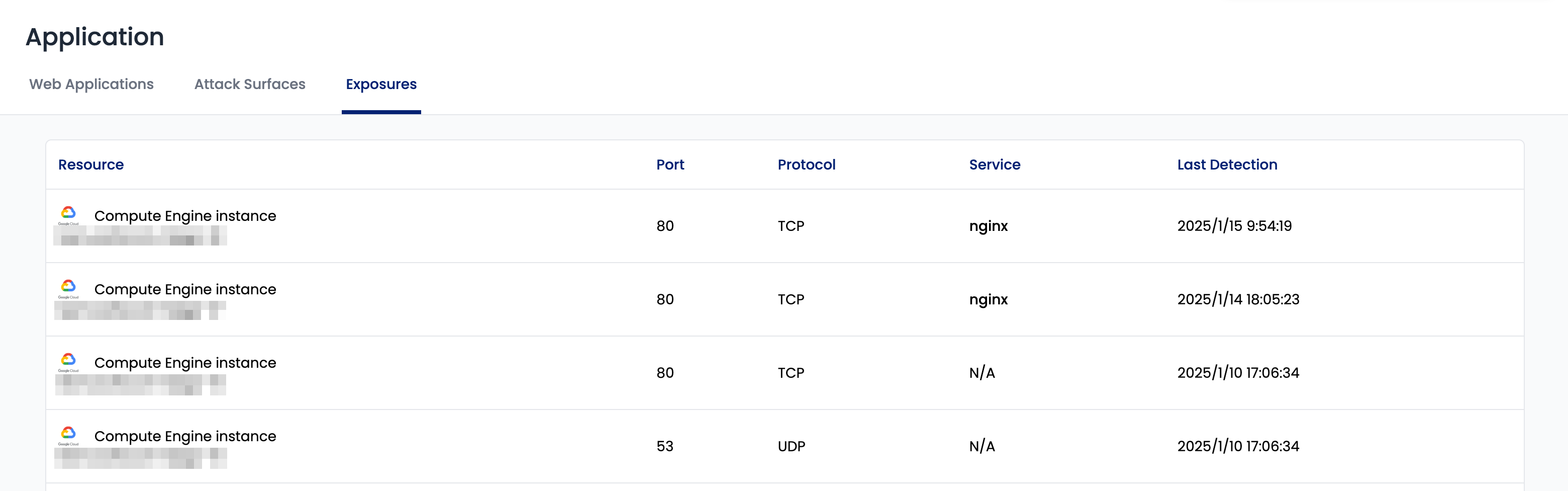

検出されたExposureの確認方法

組織でExposure機能が有効になっているユーザーは、アプリケーションのExposuresタブにアクセスすることで、組織で検出されたすべてのExposureを表示できます。

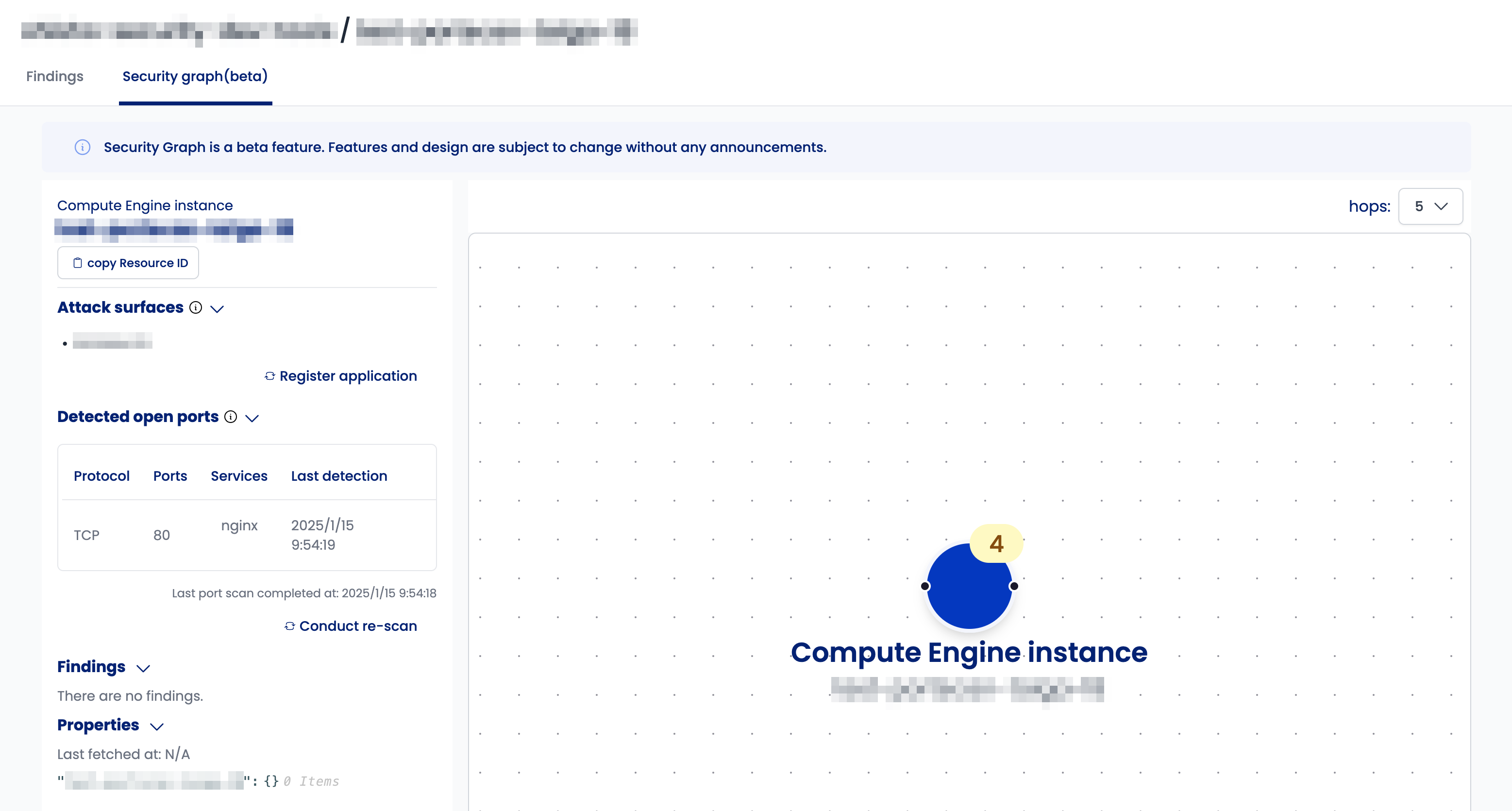

リソース名を選択すると、リソースのセキュリティグラフページに移動し、そのリソースに対して検出されたExposureの詳細が表示されます。

左側の詳細のアタックサーフェスセクションには、ポートスキャンおよびその後のスキャンの対象となった IPアドレスが表示されます。

その下にある検出された公開ポートセクションには、そのリソースに対して検出された公開ポートのリストが表示され、プロトコル、ポート番号、検出されたサービス名、およびこのExposureが最後に検出された時刻が表示されます。

Exposure機能は現時点ではサービスに利用されることが多いポート番号のレンジに対してポートスキャンを実施し、アクセス可能なポートに対して接続した際のレスポンスを既知のパターンと照らし合わせることでポート上で実行されているサービスの特定を試みます。レスポンス内容が既知のパターンと一致しない場合や、検知されたポートにてサービスが実行されていないと判断された場合、N/Aと表示されます

ユーザーは、再度スキャンを実行ボタンを使用することにより、スキャン結果の再確認や設定不備のパッチ後の確認のため、手動でスキャンをトリガーすることもできます。ボタンの上には、ポートスキャン (および後続の自動スキャン) が実行された時刻が表示されます。

現時点では、手動でのスキャンのトリガー以外に、ポートスキャン(および後続のスキャン)はAttack Surfaceが初めて検出されたときに一度、及びその後該当リソースの設定が変更された都度に自動的に実施されます。