組織的なクラウドセキュリティの取り組みを支える権限委譲機能を提供開始

Shisho Cloud に、より細かな権限制御機能と、複数の AWS アカウント / Google Cloud プロジェクトを取りまとめて管理する機能が新たに導入されました。 本機能により、自社が有するプロジェクトごとのクラウドセキュリティ施策を推進しやすくなり、 セキュリティチームとエンジニアリングチームの協働が行いやすくなります。

概要

クラウドセキュリティに関する業務は、限られたエンジニアとセキュリティチーム、Product Security Incident Response Teams(PSIRT)、Computer Security Incident Response Teams(CSIRT)等が主に扱ってきました。 とりわけ、セキュリティチームがそのセキュリティ管理業務を一方的に背負う構造が多く見うけられます。 多くの組織において、エンジニアリングチームの急速に拡大に合わせてクラウド資産の量が増大していく中、この労力の不均衡や業務の隔絶は、セキュリティ管理コストを増加させ��る大きな課題でした。

Shisho Cloud の新機能では、セキュリティチームがクラウドリスクに関する可視性と制御を「Shisho Cloud プロジェクト」を通じてエンジニアリングチームに委譲することが可能となります。 この「Shisho Cloud プロジェクト」機能は、チーム間の隔絶と不均衡の問題を解決するために設計されたものです。 とりわけ、チーム間でのコミュニケーションの課題と、どのようなリスクをチームが抱えているかへの共通理解の構築を支援することを目指してデザインされています。

利用開始方法

無料で Shisho Cloud を試す

ご関心をお寄せ頂きありがとうございます!Shisho Cloud 公式ページ からお問い合わせください。 直ちに Shisho Cloud の無料トライアルの開始手順をご案内いたします。

既存の Shisho Cloud 組織で試す

Shisho Cloud チュートリアル に従い AWS / Google Cloud リソースのスキャンをセットアップした組織があるとします。 この場合、リスク詳細の閲覧権限・発見された問題に関するトリアージ権限を、Shisho Cloud プロジェクト機能により他ユーザーへ委譲する準備は既に整っています。

Shisho Cloud を管理するチームからの委譲操作

具体的には、以下の手順で Shisho Cloud を管理するチーム(例: セキュリティチーム)からプロダクトチーム等への権限委譲が行えます:

-

新しい Shisho Cloud プロジェクトを作成する。 こでは自社プロダクトの名称など、複数の AWS / Google Cloud リソースをまとめるのにふさわしい単位の名前を設定することが望ましいでしょう。 必要に応じてプロジェクトの説明を設定しておくこともできます。

-

閲覧・トリアージ権限を委譲したいリソースを、作成したプロジェクトのスコープに追加する。 リソースとは、AWS / Google Cloud などのサードパーティプロバイダー上に存在する、外部のクラウドリソースのことを指します。 以降のステップで設定する、リスク情報の閲覧・トリアージ権限の他ユーザーへの委譲は、ここで定義したスコープの範囲内でのみ行われます。

-

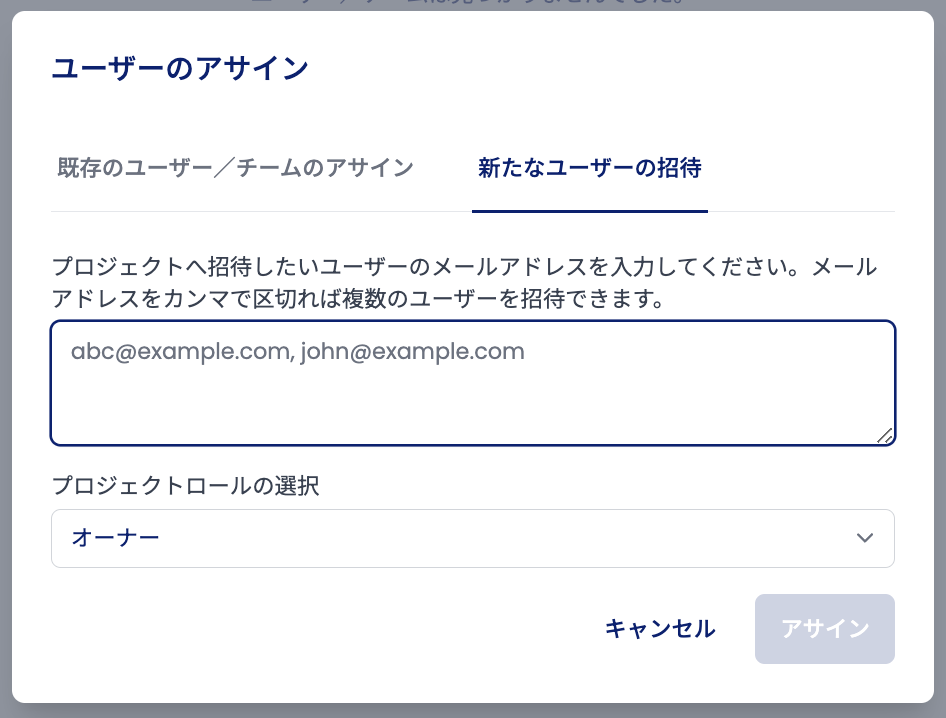

作成したプロジェクトにユーザーを追加する。 ここでは、トリアージまで可能としたい、リスク情報の閲覧権限のみを委譲したいといった背景に応じて、ユーザーに与えるロールを指定できます。

Viewerロールは、ユーザーがダッシュボードや細かな検出事項等、プロジェクトのスコープ内のリソースに関するセキュリティリスク情報の閲覧権限を含むロールです。 Triager ロールは、Viewer ロールの権限に加えて、検出された問題へのコメント・トリアージ権限を含んでいます。

まだ Shisho Cloud 組織に招待されていないユーザーがいる場合も、このタイミングで招待できます。

-

追加されたユーザーの一覧を見て、設定が適切であることを確認する。 なお、プロジェクト権限とユーザー管理のワンストップ管理のために、プロジェクトのユーザー一覧から Shisho Cloud への招待の受理が完了したかも確認できます。 招待が受理された後は、自動的に Shisho Cloud 組織のプロジェクトに対するロールが有効になるため、招待の受理を確認してから再度ロールの設定をする必要はありません。

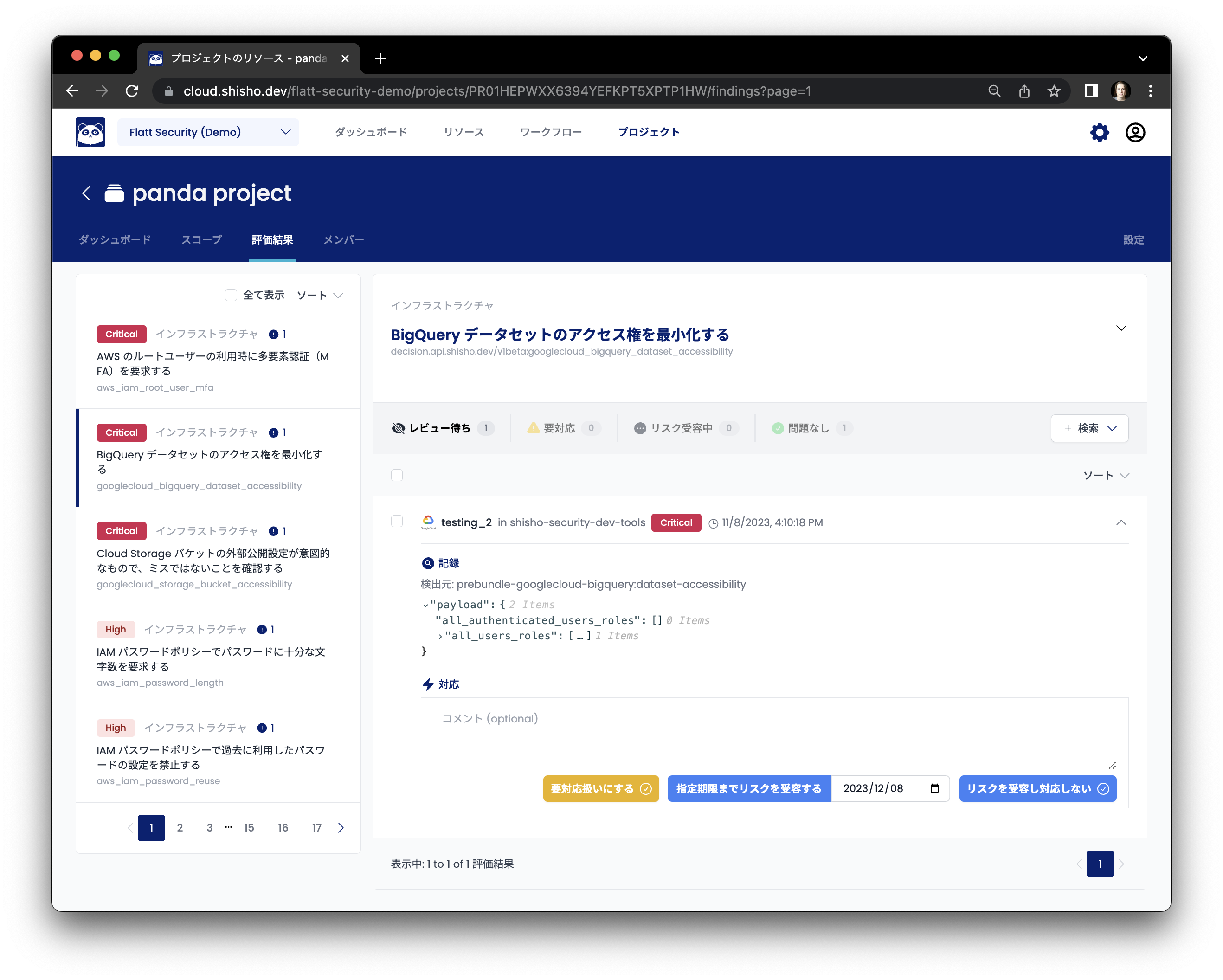

権限を移譲されたユーザーができること

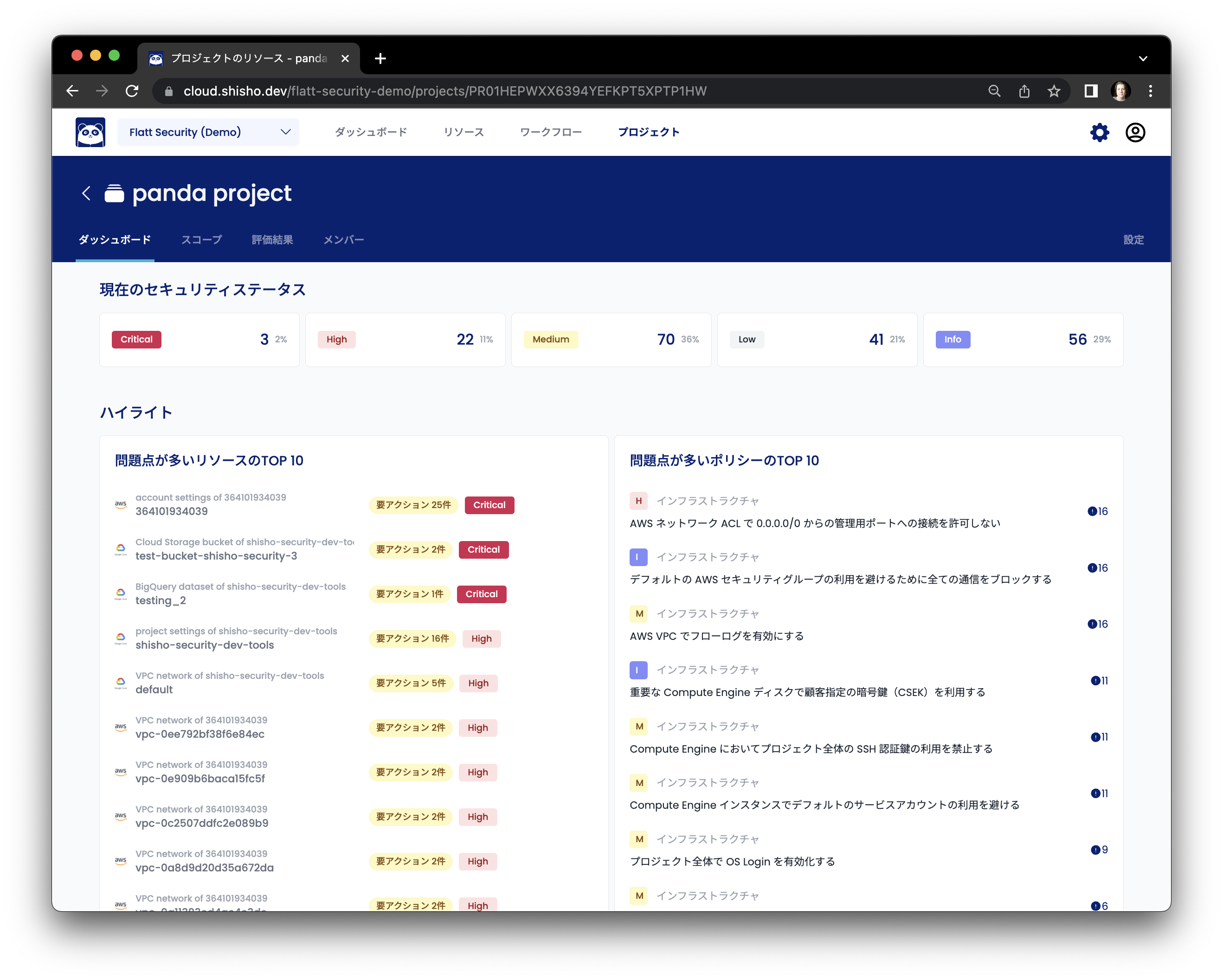

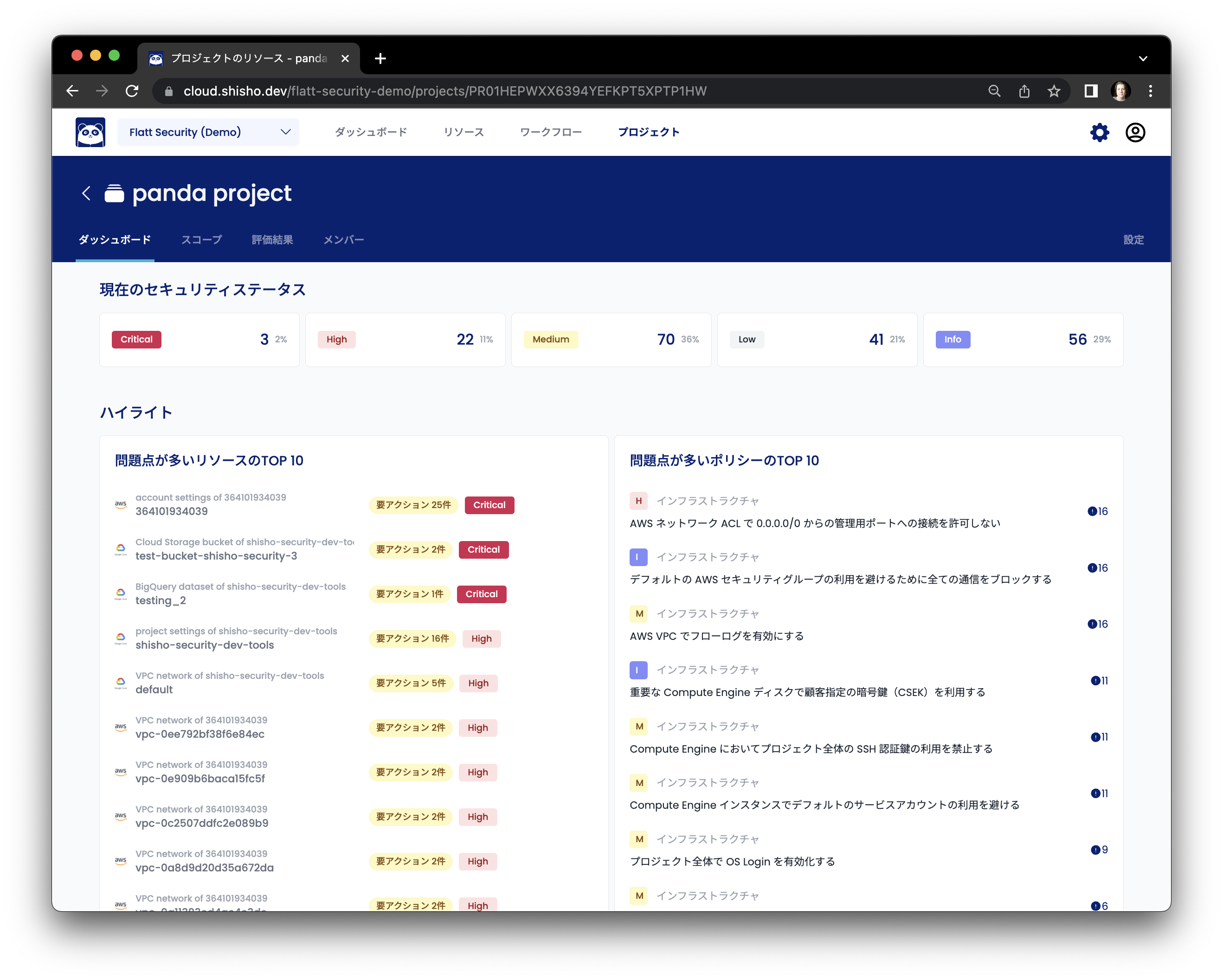

Shisho Cloud を管理するチームから招待をうけたユーザーが、招待を受理すると、ユーザーはダッシュボードを通してクラウド上のリスク情報を閲覧できるようになります。

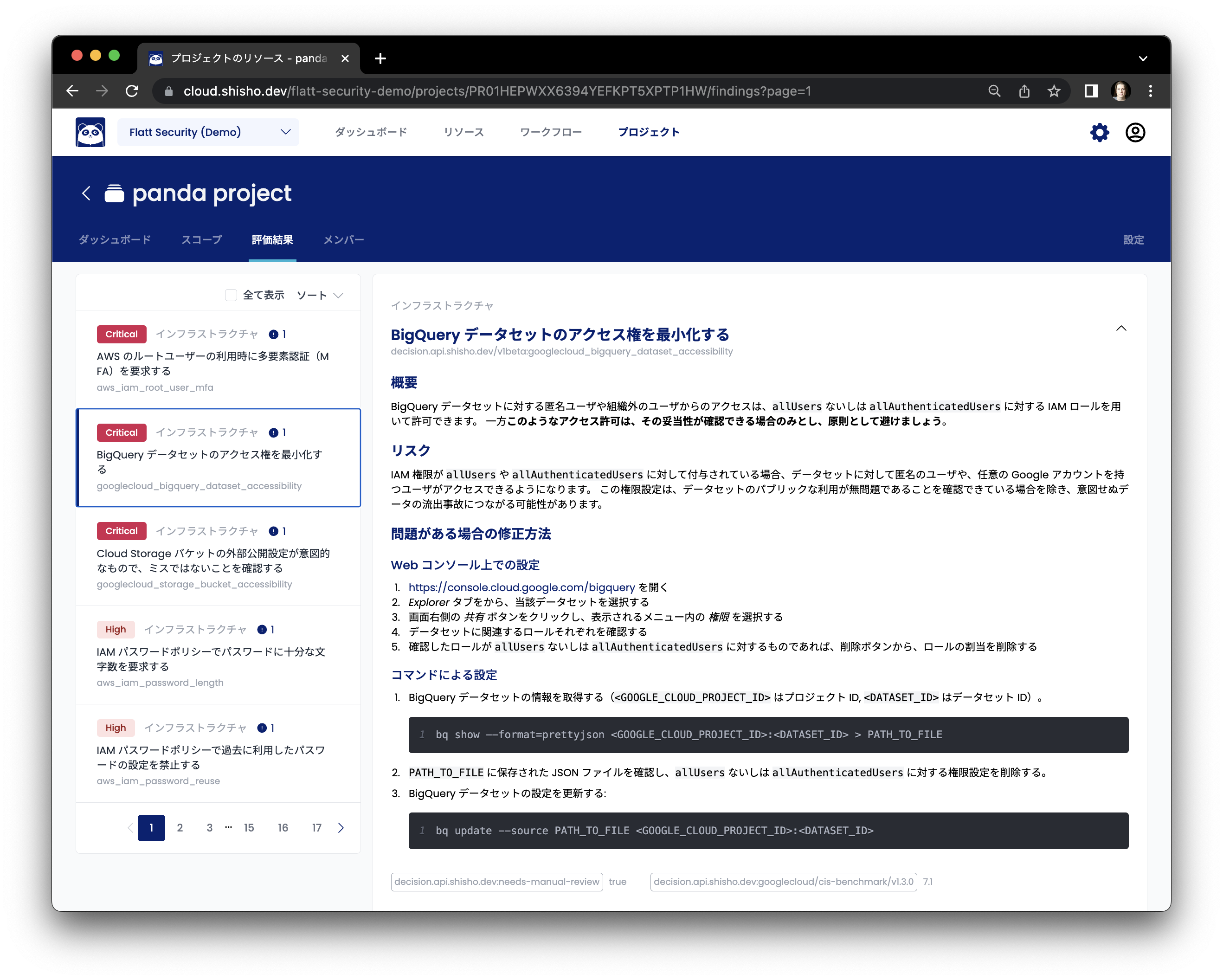

Shisho Cloud では、チームのクラウドセキュリティに関する詳細レポートが提供されています。 そこでは、どのようなリスクが発見されており、それがどのように修正・緩和可能であるかが細かく解説されています。 プロジェクトのユーザーは、これを通してリスクや対応方法を自律的に学び、アクションにつなげていくことができます。

プロジェクトのユーザーのロール次第では、各検出事項を眺めながら、トリアージを自律的に開始できます。 ここでは、個々の検出事項がいつ発見されたか、最後に誰がレビュー・トリアージを行ったか、どのような所見がコメントとして残されたかも記録可能です。 また、もちろんトリアージの状態やコメントはセキュリティチームとも共有されていますから、双方が協力�しながら評価を進めることができます。

その他、Slack 等への通知機能を活用することで、現在のリスク状況とそのステータス変化をチームとして受け取り、新規のリスクや進捗を随時把握できます。

利用のメリット

各チームは、そのチームが関与するクラウドリソースのために Shisho Cloud プロジェクトを用意することで、そのプロジェクトに関する様々なリスク情報を閲覧できるようになります。 これにより、以下のようなメリットが得られます:

- チームをまたいだコラボレーションの実現:セキュリティチームとエンジニアリングチームの間で、より良い状況共有が行われることで、クラウドセキュリティに関する共通理解が醸成されていきます。

- マルチプロダクト組織での権限管理の実現:複数の異なるチームに対して、異なる範囲のクラウドリソースに関するダッシュボードが用意され、各チームが真に必要とする情報・対応のみが委譲されることで、各々が責任を持つ点・集中すべき点が明確になります。

- クラウドセキュリティ運用の効率化:Shisho Cloud 内で複数チームが協働することで、組織のクラウドセキュリティ管理の業務プロセスが単純化され、セキュリティチームとエンジニアリングチームが一体となって効率よく業務を進められるようになります。

クラウドセキュリティ管理は広範な観点・リソースを対象とするため、運用の民主化はの成功の鍵であり、とりわけ一つのチームだけで処理するのは困難です。 実際、Shisho Cloud を提供する Flatt Security が過去に 41 のプロダクト組織に対して行った調査では、その半数がクラウドセキュリティに関する専門的知見・専門家の不足を課題と捉えていました。

Shisho Cloud の新しい権限委譲機能により、セキュリティ管理を複数チームの協働のもと実現することで、チーム間の摩擦やコミュニケーションコストを削減できます。 技術組織の全体が同じ目標を持ち、同じ方向を向いて進むことで、組織のクラウドセキュリティを強化していきましょう。